Експерти Moonlock Lab виявили велику атаку на Web3-розробників та криптоекспертів. Зловмисники видають себе за венчурних інвесторів і знаходять цілі в LinkedIn.

Шахраї вихваляють роботи спеціалістів і пропонують партнерство. Потім відправляють посилання на несправжні відеоконференції, що заражають комп’ютери вірусами.

Імітація законного бізнесу

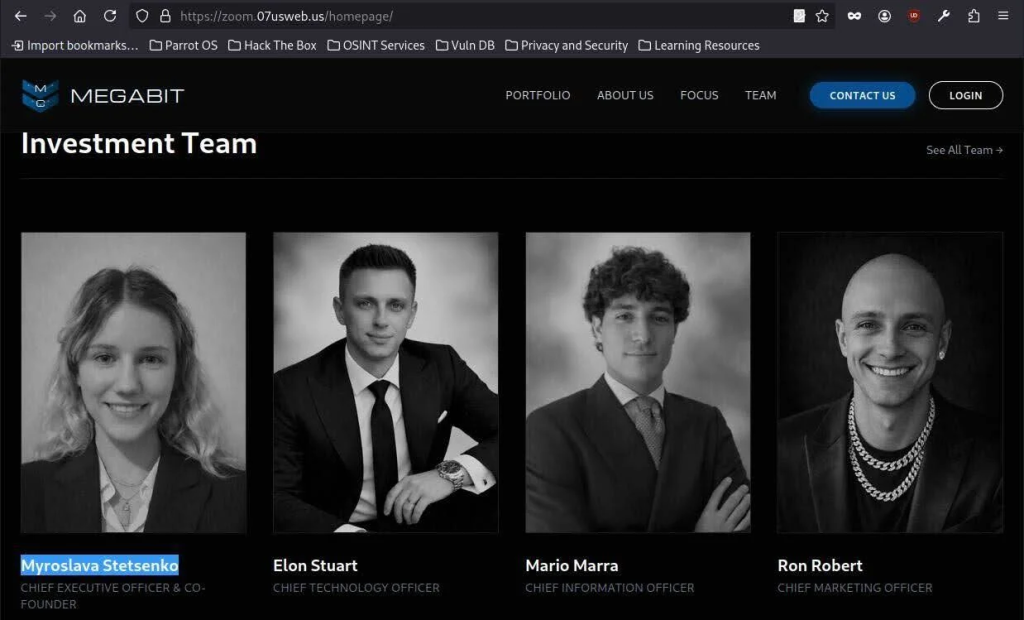

Нападники створили три неіснуючі криптофонди: SolidBit Capital, MegaBit і Lumax Capital. Вебсайти організацій виглядають реалістично: там представлено корпоративну історію, інвестиційний портфель і перелік керівників. Фотографії облич «працівників» згенеровано штучним інтелектом.

Джерело: Moonlock Lab.

Аферисти пишуть спеціалістам із фальшивих профілів, представляючись топменеджерами цих фондів. Розмова починається з компліментів професійним досягненням жертви.

Інфікування через ClickFix

Зловмисники швидко переводять комунікацію в месенджери та запрошують на відеодзвінок. Жертва отримує лінк на сервіс Calendly, який перенаправляє на точну копію вебсайту Zoom, Google Meet чи аналогічного сервісу.

На екрані з’являється вікно верифікації Cloudflare з проханням поставити позначку, що користувач не є роботом. Це хакерська техніка ClickFix.

Натискання на кнопку тихо копіює шкідливий код в буфер обміну. Сайт показує анімовану інструкцію з таймером: користувачу пропонують відкрити системний термінал, вставити скопійований текст і натиснути Enter.

Скрипт автоматично визначає операційну систему:

- на Windows запускається прихований процес безпосередньо в оперативній пам’яті. Вірус не зберігає файли на жорсткий диск, що дає можливість обходити системи захисту;

- на macOS сценарій перевіряє наявність Python, непомітно завантажує потрібні бібліотеки та закріплюється в системі.

Джерело: Moonlock Lab.

У деяких випадках хакери відправляли жертвам застосунок, який повністю копіює інтерфейс оригінального Zoom на Mac. Програма імітує вікно авторизації, збирає паролі та відправляє їх у Telegram-бот зловмисників.

Зв’язок з північнокорейськими хакерами

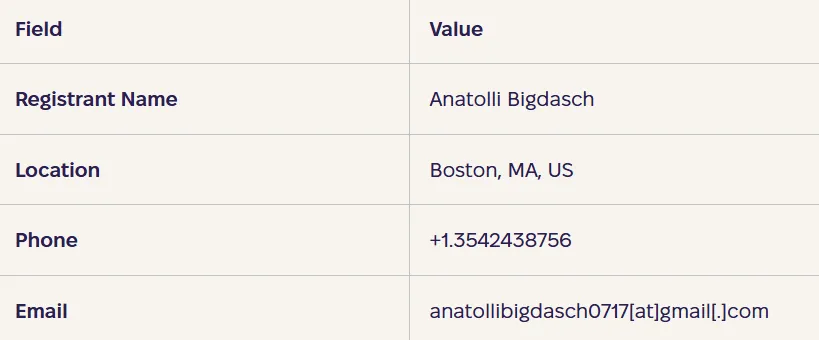

Адреси фальшивих вебсайтів зареєстровані на ім’я Анатолія Бигдаша з Бостона, США. Експерти ставлять під сумнів реальність цієї особи.

Джерело: Moonlock Lab.

Дослідники помітили збіг тактики з методами угрупування UNC1069, яке атакує криптопроєкти з 2018 року. Аналітики Mandiant раніше пов’язували його з Північною Кореєю. Злочинці використовують ідентичні структури шкідливих посилань і подібні сценарії обману через фальшиві відеодзвінки.

Для захисту від атак фахівці рекомендують перевіряти дати реєстрації доменів співрозмовників. Справжні сервіси ніколи не просять користувачів вводити команди в термінал для підтвердження особи або запуску трансляції. Обман можна розпізнати вже на етапі переходу за сторонніми посиланнями.

Нагадаємо, у червні 2025 року інвестиційний партнер венчурної компанії Hypersphere Мехді Фарук став жертвою фішингової атаки через підроблений виклик у Zoom.